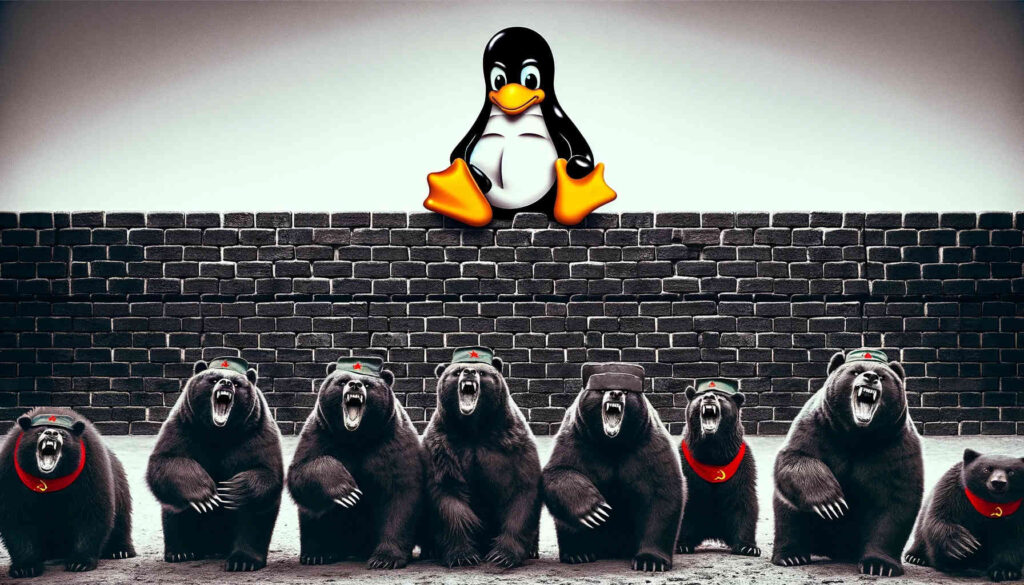

En ny sårbarhet i Linux-kärnan, kallad Copy Fail, kan göra det möjligt för en vanlig lokal användare att skaffa sig fullständig kontroll över ett system. Felet, som har fått beteckningen CVE-2026-31431, är särskilt allvarligt för servrar, molnmiljöer och plattformar där flera användare eller processer delar samma maskin. En säkerhetsfix finns redan tillgänglig, men administratörer uppmanas att uppdatera och starta om sina system så snart som möjligt.

En nyupptäckt sårbarhet i Linux-kärnan har fått säkerhetsvärlden att reagera. Felet kallas Copy Fail och har fått beteckningen CVE-2026-31431. Det gör det möjligt för en lokal, obehörig användare att i vissa fall ta full kontroll över ett Linux-system.

Det handlar alltså inte om ett angrepp som kan göras direkt över internet utan tillgång till datorn. Men om en angripare redan kan köra kod på systemet, till exempel via ett kapat konto, skadlig programvara eller en sårbar applikation, kan felet användas för att höja behörigheten till root.

Root är den högsta behörighetsnivån i Linux. Den som har root kan i praktiken göra vad som helst: läsa filer, ändra systeminställningar, installera program, skapa nya användare och stänga av säkerhetsfunktioner.

Fyra byte räcker

Det som gör Copy Fail särskilt uppseendeväckande är hur litet ingreppet kan vara. Enligt säkerhetsforskarna kan en lokal användare skriva fyra kontrollerade byte till sidcachen, eller page cache, för en fil som användaren kan läsa.

Page cache är en del av Linux-systemets minne där filer tillfälligt lagras för att systemet ska bli snabbare. I stället för att läsa samma data från hårddisken om och om igen kan Linux hämta den från minnet. Det är normalt en osynlig men viktig prestandafunktion.

I det här fallet kan angriparen utnyttja ett fel i hur kärnan hanterar kopiering och minne. Genom att påverka innehållet i sidcachen kan angriparen manipulera systemet på ett sätt som i slutänden kan ge root-behörighet.

Allvarligt för servrar och molnmiljöer

För vanliga hemanvändare är risken mindre, eftersom angriparen först behöver kunna köra kod lokalt på datorn. Men för miljöer där många användare eller processer delar samma system är hotet betydligt större.

Särskilt utsatta är:

- delade Linux-servrar

- webbhotell och hostingplattformar

- utvecklingsmiljöer

- CI/CD-system och byggservrar

- containerplattformar

- molnservrar som kör kod från olika kunder eller projekt

I sådana miljöer kan en till synes begränsad användare eller process bli en väg in till full systemkontroll.

Offentlig exploit ökar pressen

Sårbarheten offentliggjordes den 29 april 2026. Enligt uppgifterna finns det redan publik proof-of-concept-kod, alltså demonstrationskod som visar hur felet kan utnyttjas.

Det gör situationen mer brådskande. När tekniska detaljer och fungerande exempel blir offentliga ökar risken att angripare snabbt bygger egna verktyg för att automatisera attacker.

Copy Fail har bekräftats på flera stora Linux-distributioner, bland annat:

- Ubuntu 24.04 LTS

- Amazon Linux 2023

- Red Hat Enterprise Linux 10.1

- SUSE Linux Enterprise Server 16

Felet ska ha sitt ursprung i en ändring i Linux-kärnan från 2017. Det innebär att den sårbara kodvägen kan ha funnits i många år innan den upptäcktes.

Uppdatera och starta om

Den goda nyheten är att en fix redan finns tillgänglig i Linux-kärnan. För administratörer och användare är rådet tydligt: installera de senaste säkerhetsuppdateringarna från den egna Linux-distributionen och starta sedan om systemet så att den nya kärnan faktiskt används.

Som tillfällig skyddsåtgärd rekommenderar forskarna att den berörda kärnmodulen inaktiveras tills uppdateringar är installerade. För de flesta är dock den säkraste och enklaste vägen att använda distributionens vanliga uppdateringskanaler.

Därför spelar det här roll

Copy Fail visar hur sårbarheter i operativsystemets kärna kan få stora konsekvenser även om de inte går att utnyttja direkt på distans. I moderna IT-miljöer är lokal kodkörning ofta bara ett steg i en större attackkedja.

En angripare som först får begränsad åtkomst kan använda en sådan här sårbarhet för att ta sig hela vägen till administratörsnivå. Därifrån kan intrånget bli betydligt svårare att upptäcka och stoppa.

För Linux-administratörer är slutsatsen enkel: uppdatera kärnan, starta om systemet och kontrollera att den patchade versionen verkligen körs.

Copy Fail – CVE-2026-31431

Typ: Lokal privilegieeskalering i Linux-kärnan

Påverkan: En lokal, obehörig användare kan i vissa fall få root-behörighet.

Teknisk detalj: Angriparen kan skriva fyra kontrollerade byte till page cache för en läsbar fil.

Riskmiljöer: Delade servrar, molnplattformar, CI/CD-system, containerhosts och utvecklingsmiljöer.

Åtgärd: Installera senaste kerneluppdateringen från distributionens säkerhetskanal och starta om systemet.

$ sudo apt update && sudo apt full-upgrade

$ sudo reboot